Le contrôle d’accès par ICT

La plupart des systèmes de contrôle d’accès comme ICT semblent faire les mêmes choses : restreindre et surveiller la circulation des personnes dans les locaux afin de renforcer la sûreté et la sécurité.

Mais les systèmes Protege d’ ICT offrent des solutions tout-en-un qui sont simples à utiliser, riches en fonctionnalités, faciles à intégrer et à étendre.

Intégration

Une partie fondamentale de la philosophie d’ICT est axée sur la capacité d’intégration. Cette approche permet aux produits de maximiser les investissements déjà réalisés et d’ajouter de la valeur aux technologies existantes. Une gamme impressionnante de systèmes tiers intégrés témoigne de l’engagement à long terme à répondre aux exigences des clients en matière de solutions.

Standards ouverts

ICT soutient les normes, les protocoles et les matériel ouverts et non propriétaires.

Le client n’est donc pas bloqué sur une solution figée.

Outils de développement

Grâce aux protocoles ouverts, l’extension de votre système se fait sans effort. Que vous souhaitiez contrôler votre système à partir d’une application tierce, importer vos données depuis une source externe ou créer votre propre solution entièrement personnalisée, ICT dispose des outils pour le faire.

Des solutions pour tous

ProtegeWX

ProtegeWX est un système tout-en-un prêt à l’emploi, rapide à installer et intuitif à utiliser. Dites adieu aux contraintes typiques associées aux logiciels. Un serveur web intégré signifie qu’il n’y a pas de logiciel à installer, ce qui rend le déploiement rapide, simple et direct. L’interface web vous donne la possibilité de travailler de n’importe où, au bureau, à la maison ou en déplacement.

ProtegeGX

ICT pense que la clé d’un excellent logiciel est de faire tout son possible pour que vous n’ayez pas à le faire. Il n’y a pas de meilleur exemple de cette théorie en action que le package ProtegeGX. Il s’agit d’une solution intégrée de contrôle d’accès, de détection des intrusions et d’automatisation des bâtiments au niveau de l’entreprise avec un ensemble de fonctionnalités faciles à utiliser, simples à intégrer et à étendre sans effort.

Lecteurs tSec

Élégants et stylés, et dotés d’une gamme de fonctionnalités et de technologies comprenant 125 kHz, Mifare et DESFire, les lecteurs de cartes de la série tSec ont une solution pour chacun. L’interface RS-485 optionnelle de l’ICT permet une communication rapide, sécurisée et supervisée pour les systèmes Protege, ou choisissez l’interface Wiegand, norme industrielle, pour la compatibilité avec d’autres systèmes de contrôle d’accès.

Détection d’intrusion et contrôle d’accès intégrés

Toutes les plates-formes Protege d’ ICT incluent la détection d’intrusion et le contrôle d’accès dès la sortie de la boîte.

Non seulement cette option est plus rentable que deux systèmes indépendants du point de vue de l’installation, mais l’intégration des deux fait aboutir à un système unifié plus simple à utiliser.

Détection intrusion intégrée

La détection d’intrusion intégrée offre un confort d’utilisation et un contrôle intelligent.

Surveillance des alarmes de porte

Surveiller les portes forcées et ouvertes trop longtemps. Envoyer notifications hors site via la surveillance IP ou le ContactID.

Planification avancée

Contrôle intelligent de l’accès et de la gestion de l’énergie basé sur le temps, qui s’ajuste automatiquement en fonction de l’heure d’été et des vacances.

Contrôle des ascenseurs

Contrôler l’accès aux étages des ascenseurs, programmer le déverrouillage des étages et même intégrer la détection intrusion.

Comptage des zones

Limite le nombre de personnes dans une zone. Idéal pour les parkings et les zones dangereuses.

Double authentification

Nécessite que deux utilisateurs autorisés fournissent des informations d’identification pour avoir accès à une porte.

Authentification à deux facteurs

Ce que vous avez (carte) et ce que vous savez (code PIN) – empêche qu’un identifiant perdu ou volé ne soit utilisé pour obtenir un accès non autorisé.

Multiplex / Multidrop

Les portes nécessitant des lecteurs de cartes d’entrée et de sortie n’utilisent qu’un seul port de lecteur sur le matériel Protege pour une solution économique.

Anti-Passback / Anti-retour

Empêche les utilisateurs de transmettre leurs informations d’identification à un autre utilisateur et d’entrer dans une zone en suivant un autre utilisateur.

Zones de passage

Permet aux utilisateurs de transiter par une zone mais leur évite de rester trop longtemps ou de flâner.

Blocage des portes

Verrouiller une seule porte ou l’ensemble du site pour limiter l’entrée, la sortie ou l’ensemble des accès en cas d’urgence.

Interverrouillage des portes

Ne permet d’ouvrir qu’une seule porte à la fois dans un groupe défini. Idéal pour éviter que des objets dangereux n’entrent ou ne sortent d’une zone dangereuse.

Identifiants d'utilisateurs multiples

Jusqu’à 8 informations d’identification différentes par utilisateur, permettant l’utilisation de technologies multicartes, de la biométrie et d’autres informations d’identification.

Temps d'accès prolongé

Donne plus de temps à certains utilisateurs comme les PMR ou les livreurs pour franchir certaines portes.

Evacuation d'urgence

Déverrouiller une seule porte, un chemin d’évacuation ou l’ensemble du site pour faciliter une évacuation d’urgence en douceur et sans problème.

Sorties de niveau d'accès

Identifier et réagir à un utilisateur individuel ou à des groupes d’utilisateurs lorsqu’ils passent par une porte pour automatiser le contrôle de l’éclairage ou des zones d’intrusion.

Remarque : certaines fonctionnalités sont spécifiques à la plate-forme.

Découvrez les modules Protege ICT pour le contrôle d’accès et la détection intrusion :

-

Extension répéteur de bus réseau IP-RS485

-

Contrôleur autonome Protege WX avec Web App

-

Contrôleur autonome Protege WX IP

-

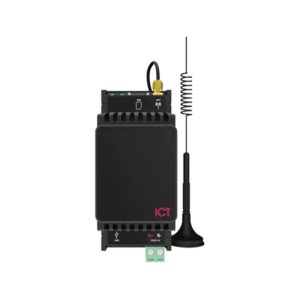

Transmetteur d’alarme 4G

-

Contrôleur autonome Protege WX-1D avec logiciel embarqué

-

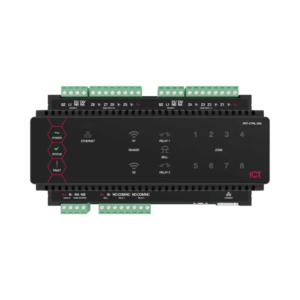

Contrôleur Protege GX-DIN

-

Contrôleur Protege GX-1D

-

Extension Protege RDM2 (2 Portes / 4 Lecteurs)

-

Extension Protege HRDM (2 portes / 4 lecteurs)

-

Extension Protege ZX1 (1 entrée)

-

Extension Protege ZX16 (16 Entrées)

-

Extension Protege IO84 (8 entrées / 4 sorties relais)

Nous sommes très sensibles à la protection de vos données personnelles. Nous n'utilisons pas Google Analytics afin de garder le contrôle des données que vous nous confiez. Elles ne sont donc pas transférées aux Etats-Unis.

Nous sommes très sensibles à la protection de vos données personnelles. Nous n'utilisons pas Google Analytics afin de garder le contrôle des données que vous nous confiez. Elles ne sont donc pas transférées aux Etats-Unis.